Zero Trust : le nouveau modèle de sécurité pour les applications et l’infrastructure cloud natives

La sécurité Zero Trust gagne en visibilité et connaît un succès croissant en tant qu’approche visant à renforcer la sécurité des entreprises qui luttent constamment contre le piratage. En raison de l’essor du Zero Trust, tous les fournisseurs de solutions de sécurité logicielle semblent vouloir surfer sur cette vague. Cependant, le Zero Trust ne constitue ni un produit ni un service. Aucun produit ou fournisseur ne peut vous vendre la sécurité Zero Trust. Heureusement certaines solutions permettent de mettre en oeuvre des contrôles de sécurité qui suivent une approche Zero Trust.

Qu’est-ce que l’approche Zero Trust ?

Le concept de base de cette stratégie de sécurité est simple : il ne faut jamais faire confiance implicitement à quoi que ce soit ni à qui que ce soit. Le Zero Trust adopte une approche proactive de la sécurité. Chaque accès et chaque action doit être explicitement autorisé.

Le Zero Trust n’est pas nouveau : il existe depuis plus de 10 ans. Mais les failles des modèles de sécurité traditionnels contre les attaques, associés à l’émergence d’applications cloud natives qui permettent les déclarations Zero Trust, accréditent la viabilité de cette stratégie aujourd’hui.

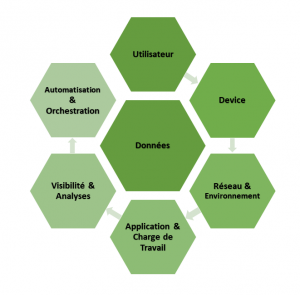

Le modèle Zero Trust touche sept grands domaines de la technologie d’entreprise, comme indiqué dans le schéma ci-dessous.

Pour une description détaillée de chaque domaine, téléchargez le guide La sécurité Zero Trust des Conteneurs pour les Nuls.

En quoi le Zero Trust diffère-t-il des stratégies de sécurité d’avant ?

L’avantage fondamental du Zero Trust par rapport à la sécurité traditionnelle est qu’il délaisse les listes de refus en faveur d’une approche explicite basée sur des listes d’autorisation. Les approches de sécurité traditionnelles, telles que la protection des périmètres de réseau et des datacenters avec des pare-feux, la détection/prévention d’intrus (IDS/IPS), les analyses des logiciels malveillants et des vulnérabilités (CVE), s’attachaient à identifier et à bloquer des menaces connues. Ces stratégies se basaient sur des listes de blocage, des signatures, des modèles et des comportements d’exploitation connus. Ces contrôles de sécurité traditionnels posaient un problème : c’est comme si un conducteur regardait dans le rétroviseur sans se soucier de ce qui se passe devant lui, car ces contrôles ne protègent pas contre les nouvelles attaques de type Zero Day ni contre les menaces internes.

Exemple de Zero Trust : dans un environnement Kubernetes, chaque workload d’application autorise des comportements déclarés avant son déploiement. Ces comportements peuvent définir les connexions réseau autorisées (y compris les protocoles d’application, les sources, les destinations et les connexions externes), les processus et l’accès aux fichiers au sein du workload.

Pourquoi le Zero Trust est-il important ?

Les périmètres de sécurité disparaissent, car les technologies de cloud public, privé et hybride permettent de déployer instantanément les applications et l’infrastructure n’importe où. La notion de réseau interne sécurisé n’existe pas. Par conséquent, tous les réseaux et systèmes sont sécurisés comme s’ils étaient accessibles publiquement et pouvaient être compromis à un moment donné.

Les contrôles de sécurité Zero Trust sont essentiels pour protéger le déploiement d’applications cloud natives modernes avec des pipelines automatisés d’intégration continue ou de déploiement continu. Les applications et les pipelines nécessitent que le déploiement d’applications nouvelles ou mises à jour soit automatisé, effectué plusieurs centaines de fois par jour ou par semaine, sur des infrastructures se trouvant n’importe où et temporaires par nature. Ces caractéristiques limitent l’efficacité des approches de sécurité traditionnelles.

Contrôles Zero Trust cloud natives

Pour les déploiements de cloud public, privé et hybride, utilisez des technologies telles que les graphiques Helm, l’environnement Terraform et les définitions de ressources personnalisées (CRD) Kubernetes pour déclarer l’état souhaité de l’infrastructure et des workloads d’application. Il s’agit de facteurs clés pour passer à un modèle de sécurité Zero Trust, où vous pouvez définir l’accès et le comportement autorisé des applications.

Les principaux domaines à examiner pour les contrôles Zero Trust incluent les contrôles d’accès basés sur les rôles (RBAC), l’accès au registre et le comportement du workload en production.

Zero Trust remplace-t-il la sécurité traditionnelle ?

Il est toujours conseillé de combiner les approches de sécurité pour créer une « défense en profondeur », qui érige des protections sur de nombreuses couches de l’infrastructure. Dans la mesure du possible, il convient d’utiliser les techniques de sécurité traditionnelles, par exemple les pare-feux d’applications Web (WAF), les IDS/IPS hôtes et l’analyse des logiciels malveillants, en plus des contrôles Zero Trust. Cependant, dans de nombreux environnements cloud, les approches de sécurité traditionnelles sont inefficaces, inexistantes ou coûteuses.

Par où commencer ?

Tout d’abord, lisez le guide La sécurité Zero Trust des conteneurs pour les nuls. Ensuite, diffusez les concepts de cette stratégie au sein de votre entreprise et discutez du sujet avec vos collaborateurs. Formez une équipe d’élite pour examiner les domaines propices au Zero Trust et concevez une approche progressive.

Lorsque vous vous sentez prêt à adopter les contrôles Zero Trust pour Kubernetes, pour les conteneurs et pour les workloads d’application, essayez la plate-forme de sécurité des conteneurs NeuVector de SUSE. Celle-ci associe des contrôles Zero Trust modernes à une sécurité traditionnelle, comme les WAF, l’analyse CVE et la détection des menaces, afin de fournir une solution de sécurité multi-couches sur le pipeline d’intégration continue ou de déploiement continu et en production.